- label Novinky z IT a kyberbezpečnosti

- remove_red_eye 133 zobrazení

.png)

Ve vyvíjejícím se prostředí kybernetických hrozeb se objevil nový vektor, který využívá všudypřítomné QR kódy k nalákání nic netušících uživatelů do phishingových pastí. V poslední době došlo k výraznému nárůstu škodlivých dokumentů s vloženými QR kódy, které po skenování přesměrovávají uživatele na podvodné webové stránky určené ke krádeži osobních údajů. Tento typ útoku je relativně jednoduchý na přípravu a může být rozšířen nespočetnými způsoby - kromě klasických emailů a zpráv na sociálních sítích, až po fyzické vyvěšení QR kódů.

V roce 2024 se zvýšil počet phishingových útoků s QR kódem, což podtrhuje rostoucí trend mezi kyberzločinci zneužít tuto zdánlivě neškodnou technologii k nasměrování uživatelů na škodlivé webové stránky nebo zahájení stahování malwaru. Je pozoruhodné, že Hoxhunt Challenge odhalila 22% nárůst phishingu pomocí QR kódu během druhé poloviny roku 2023 a výzkum Abnormal Security ukazuje, že 89,3% takových útoků je zaměřeno na krádež přihlašovacích údajů.

Nárůst phishingu pomocí QR kódů lze přičíst několika faktorům. Za prvé, rozšířené přijetí QR kódů, zejména během pandemie COVID-19, z nich učinilo vhodný cíl. QR kódy se staly populárními pro bezkontaktní transakce, nabídky a sdílení informací, díky čemuž si uživatelé zvykli je bez váhání skenovat. Tato znalost vytváří falešný pocit bezpečí a usnadňuje kyberzločincům její zneužití.

Za druhé, QR kódy mohou snadno maskovat cílovou adresu URL, což uživatelům ztěžuje ověření legitimity webu, na který jsou přesměrováni. Na rozdíl od tradičních hypertextových odkazů, které zobrazují URL, neposkytují QR kódy žádné okamžité označení jejich cíle, což zvyšuje pravděpodobnost úspěšných pokusů o phishing.

Kromě toho integrace skenerů QR kódů do chytrých telefonů a vzestup mobilních platebních systémů rozšířily útočnou plochu. Útočníci mohou vkládat škodlivé QR kódy do fyzických umístění, e-mailů nebo online dokumentů, čímž rozšiřují svůj dosah a ztěžují sledování a zmírnění těchto útoků.

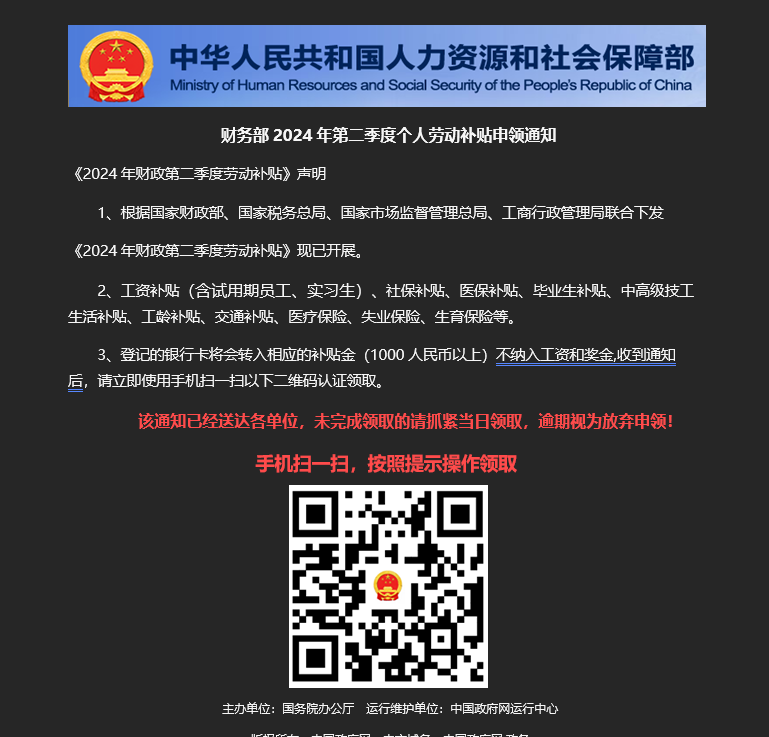

Nedávno společnost Cyble Research and Intelligence Labs (CRIL) narazila na kampaň využívající dokumenty Microsoft Word pro phishingové útoky založené na QR kódu zaměřené na jednotlivce v Číně. Tyto soubory, které jsou podezřelé z distribuce prostřednictvím nevyžádaných e-mailových příloh, se maskují jako oficiální dokumenty Ministerstva lidských zdrojů a sociálního zabezpečení Číny.

Microsoft Word soubor obsahující QR kód

Dokument se prezentuje jako oznámení o žádosti o dotace na pracovní sílu a tvrdí, že nabízí dotace nad 1000 RMB pro registrované bankovní karty. Nasměruje uživatele, aby pomocí svého mobilního telefonu naskenovali QR kód pro ověření a získali dotaci.

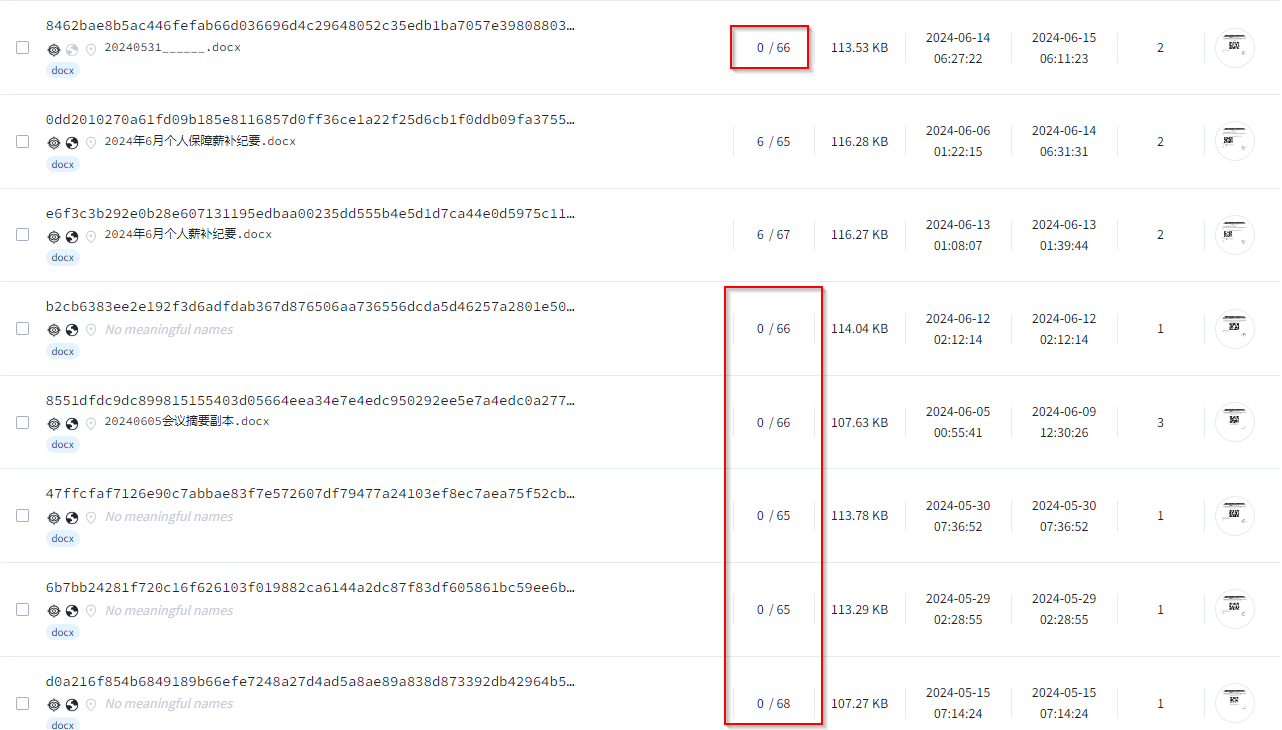

Identifikovali jsme několik dalších souborů Word spojených s phishingovými útoky QR kódu, které se vydávaly za čínskou vládní agenturu, přičemž většina těchto souborů má nulovou míru detekce. Cílem těchto phishingových útoků s QR kódem je shromažďovat finanční informace, včetně údajů o kreditních kartách a hesel.

Podobný Microsoft Word dokument s nulovými detekcemi

Podobná kampaň byla identifikována v lednu 2023 a zdokumentována společností Fortinet, kde se phishingové útoky s QR kódem vydávaly za jinou čínskou vládní agenturu, aby se zaměřily na uživatele. Tato kampaň se znovu objevila a znovu se zaměřuje na uživatele v Číně za účelem shromažďování finančních informací.

Podrobnosti o phishingové aktivitě

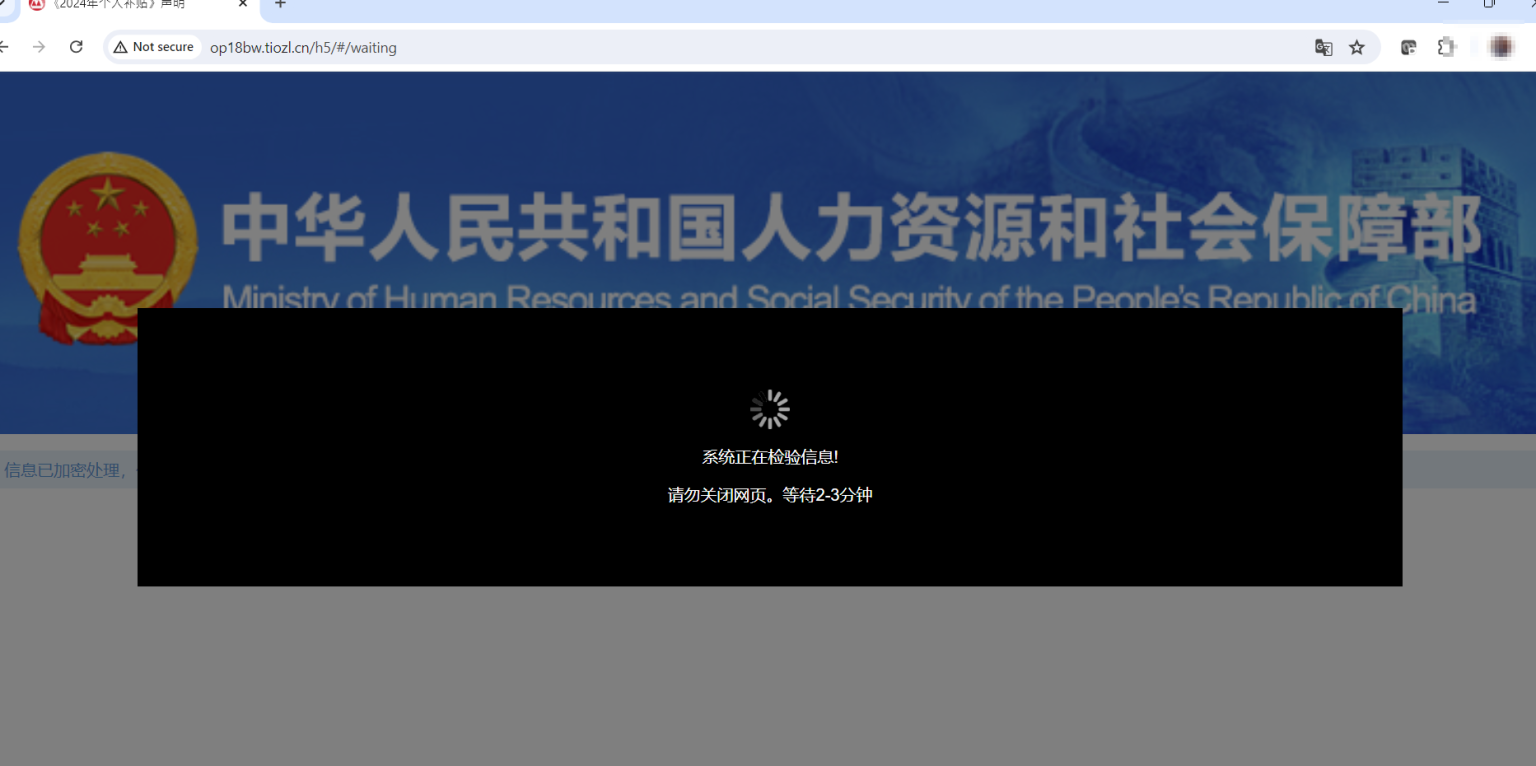

Když uživatel naskenuje QR kód v dokumentu aplikace Word, bude přesměrován na odkaz „hxxp://wj[.]zhvsp[.]com“. Po návštěvě tohoto odkazu jsou přesměrováni na adresu URL se subdoménou „tiozl[.]cn“, která byla vygenerována pomocí algoritmu generování domén (DGA). Tato adresa URL hostí phishingový web, který se vydává za Ministerstvo lidských zdrojů a sociálního zabezpečení Čínské lidové republiky.

.png)

QR kód zobrazí při skenování phishingový odkaz

Podvodná stránka phishingového webu

Doména „tiozl[.]cn“ je hostována na IP adrese „20.2.161[.]134“, která je také spojena s pěti dalšími doménami. Mezi nimi jsou čtyři subdomény „tiozl[.]cn“ a jedna je subdoménou „zcyyl[.]com“. Všechny tyto domény jsou propojeny se stejnou kampaní a hostují podobné phishingové stránky, což naznačuje masivní distribuční úsilí. Domény jsou uvedeny níže:

- 2wxlrl.tiozl[.]cn

- op18bw[.]tiozl.cn

- gzha31.tiozl[.]cn

- i5xydb[.]tiozl.cn

- hzrz7c.zcyyl[.]com

Při dalším zkoumání phishingových stránek jsme zjistili, že otisk SHA-256 klíče hostitele serveru SSH (bc5d98c0bfaaf36f9a264feefa572e97607eadff6ab70251ddaf59df486d7787) přidružený k IP adrese „20.2.161[.]134“ byl využíván 18ti dalšími IP adresami. Tyto IP adresy sdílejí stejné ASN, AS8075, a nacházejí se v Hongkongu. Níže je uveden seznam IP adres hostujících adresy URL s podobným vzorem související s touto phishingovou kampaní.

- 52.229.166.225

- 20.2.16.132

- 52.184.66.142

- 52.175.13.206

- 20.2.200.161

- 20.255.100.54

- 52.229.190.40

- 20.255.73.44

Vstupní stránka láká uživatele zobrazením dialogového okna na phishingovém webu s nabídkou dotace práce. Když uživatel pokračuje v žádosti o dotaci, je přesměrován na jinou stránku, která jej vyzve k zadání osobních údajů, včetně jména a občanského průkazu, jak je znázorněno na obrázku níže.

Phishingové stránky vyzývající k zadání jména a národního ID

Poté, co uživatel zadá své jméno v čínštině a svůj občanský průkaz, webová stránka zobrazí stránku s informacemi o vázání karty, které jsou nutné pro další zpracování platby po úspěšné přihlášce.

Stránka vazby karty na phishingovém webu

V dalším kroku je uživatel vyzván k zadání údajů o své kartě, včetně čísla bankovní karty, telefonního čísla a zůstatku na bankovní kartě. Tyto informace jsou požadovány pod rouškou ověření identity, ale útočník je bude shromažďovat za účelem provádění neoprávněných transakcí.

Žádost o informace o kartě

Po shromáždění zadaných údajů o kartě phishingový web zobrazí dialogové okno indikující, že informace se ověřují, a požádá uživatele, aby počkal 2–3 minuty, než přejde k dalšímu kroku.

Stránka ověření informací

Na phishingovém webu se zobrazí dialogové okno s pokyny, které jako součást ověřovacího procesu bude muset uživatel pro ověření zadat heslo své bankovní karty. Poté načte phishingovou stránku s výzvou k zadání hesla pro výběr, jak je znázorněno na následujících obrázcích.

Phishingová stránka zobrazující dialogové okno s tipy

Phishingová stránka vyžadující heslo pro výběr

Domníváme se, že toto heslo pro výběr je stejné jako heslo pro platby používané bankovními uživateli pro transakce tuzemskými kreditními kartami. Použitím získaných údajů o bankovní kartě spolu se shromážděným heslem pro výběr může útočník provádět neautorizované transakce, což vede k finanční ztrátě uživatele.

Závěr

Nárůst phishingových útoků s pomocí QR kódu zdůrazňuje rostoucí sofistikovanost a přizpůsobivost kyberzločinců. Využitím rozšířeného používání QR kódů, zejména po pandemii, tyto útoky efektivně lákají uživatele k vyzrazování citlivých finančních informací. Nedávná kampaň zaměřená na čínské občany podtrhuje závažnost hrozby, protože zákeřní aktéři používají zdánlivě oficiální dokumenty ke shromažďování údajů o kartách a hesel, což vede ke značným finančním ztrátám. Tento trend podtrhuje důležitost zvýšené ostražitosti a robustních bezpečnostních opatření k ochraně před takto vyvíjejícími se hrozbami.

Naše doporučení

Uvedli jsme některé základní osvědčené postupy kybernetické bezpečnosti, které vytvářejí první linii kontroly proti útočníkům. Doporučujeme našim čtenářům, aby se řídili níže uvedenými osvědčenými postupy:

- QR kódy skenujte pouze z důvěryhodných zdrojů. Vyhněte se skenování kódů z nevyžádaných e-mailů, zpráv nebo dokumentů, zejména těch, které tvrdí, že nabízejí finanční pobídky nebo naléhavá opatření.

- Po naskenování QR kódu si před pokračováním pečlivě zkontrolujte URL. Hledejte známky legitimity, jako jsou oficiální domény a zabezpečená připojení (https://).

- Nainstalujte si do svých zařízení renomovaný antivirový a anti-phishingový software. Tyto nástroje mohou pomoci detekovat a blokovat škodlivé weby a stahování.

- Zůstaňte informováni o phishingových technikách a vzdělávejte ostatní o rizicích spojených s QR kódy. Povědomí je zásadním krokem v prevenci úspěšných phishingových útoků.

- Kdykoli je to možné, používejte 2FA pro své online účty. To přidává další vrstvu zabezpečení, takže je pro útočníky těžší získat neoprávněný přístup.

- Udržujte své operační systémy, prohlížeče a aplikace aktuální pomocí nejnovějších bezpečnostních záplat. To pomáhá chránit před známými zranitelnostmi.

- Zvažte použití aplikací pro skenování QR kódů, které obsahují bezpečnostní funkce, jako je kontrola adresy URL s databází známých škodlivých stránek, než ji otevřete.

- Pravidelně kontrolujte výpisy z banky a kreditní karty, zda neobsahují neautorizované transakce. Jakoukoli podezřelou aktivitu okamžitě nahlaste své bance.

Autor původního článku: CYBLE